누군가 WordPress 플러그인 30개를 사서 전부 백도어를 심었다

2026 공급망 공격이 보여준 진짜 리스크는 취약점이 아니라 소유권 변경 뒤의 신뢰 붕괴다

이번 사건의 무서운 포인트는 취약점이 아니다. 공격자가 플러그인을 뚫은 게 아니라, 신뢰를 샀다는 점이다.

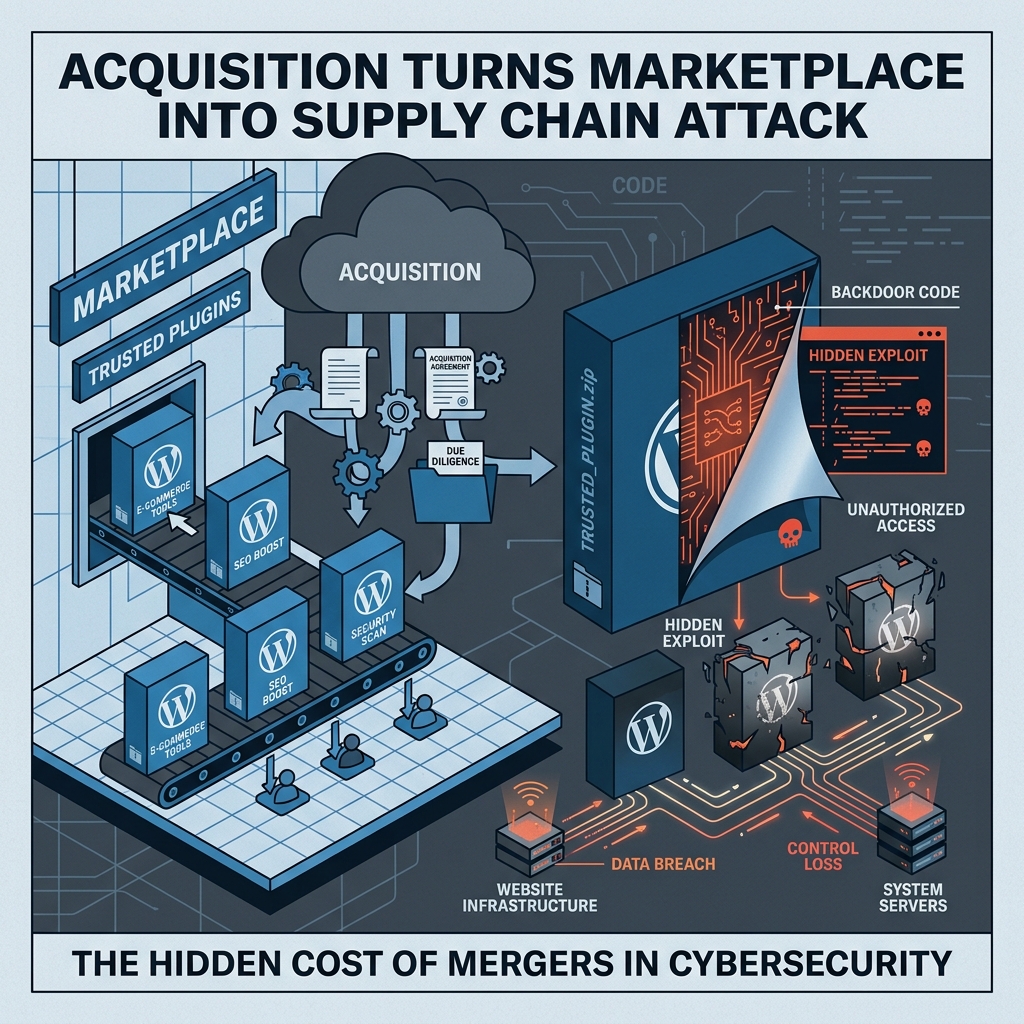

2026년 4월 WordPress 생태계에서 터진 이 사건은, 누군가 30개가 넘는 플러그인 포트폴리오를 인수한 뒤 정상 업데이트처럼 보이는 배포 경로에 백도어를 심고, 그 코드를 8개월 동안 잠복시켰다가 나중에 활성화한 케이스다. 이건 “패치 안 해서 당했다” 류의 익숙한 이야기보다 훨씬 불편하다. 유지관리 권한이 넘어간 순간부터 공급망 자체가 공격 표면이 됐기 때문이다.

한국 개발자 입장에서도 이건 WordPress만의 뉴스가 아니다. npm, PyPI, GitHub Action, VS Code extension, 내부 사설 패키지 레지스트리까지 전부 같은 구조를 공유한다. 앞으로는 코드 변경만 보는 보안으로는 부족하고, 소유권 변경 이벤트 자체를 보안 이벤트로 다뤄야 한다.

왜 이 사건은 단순 플러그인 해킹이 아니었나

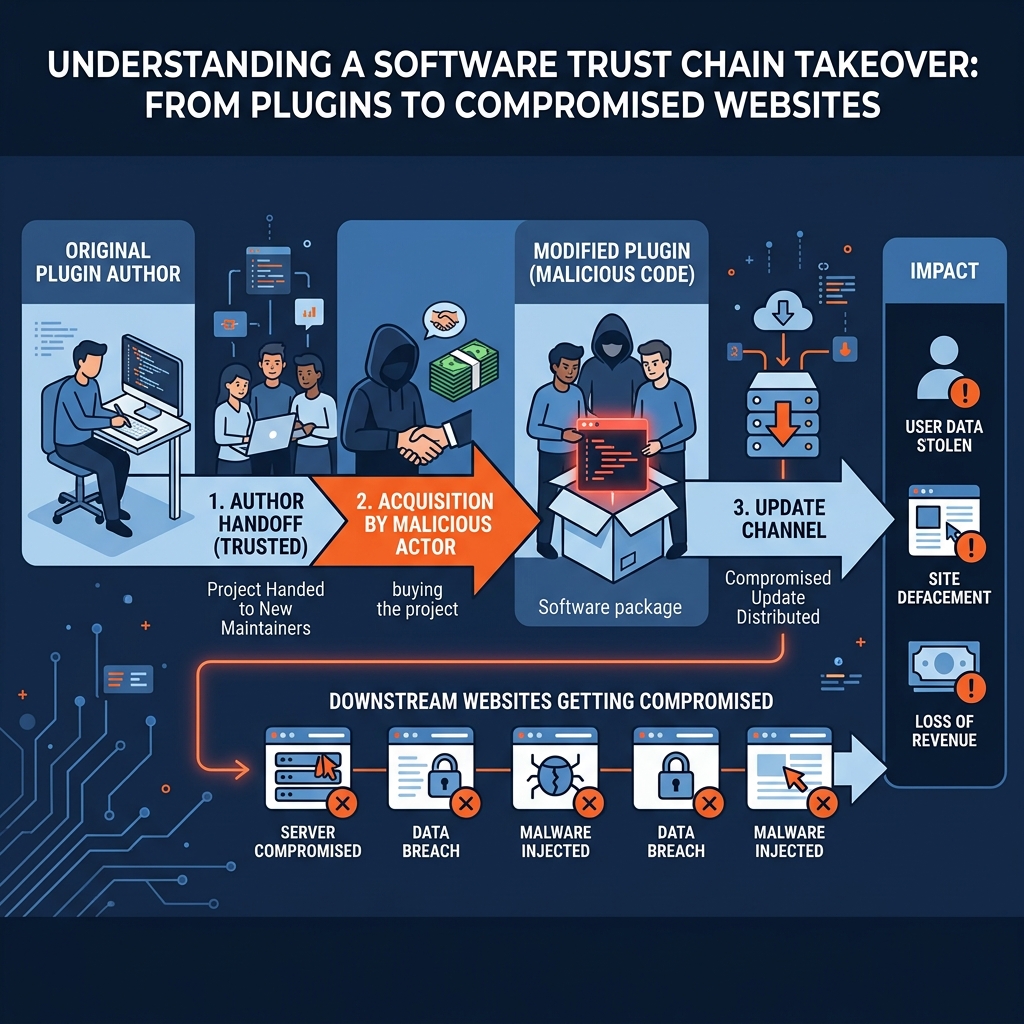

Anchor Host 분석에 따르면 공격자는 Essential Plugin 포트폴리오를 인수한 뒤, 첫 커밋부터 백도어성 코드를 심었다. 여기서 중요한 건 공격 경로다.

- 서버를 먼저 해킹한 것도 아니고

- 제로데이를 먼저 뚫은 것도 아니고

- 사용자 계정을 먼저 턴 것도 아니다

대신 이미 설치 기반과 업데이트 신뢰를 가진 플러그인 묶음을 사들였다. 그리고 사용자는 평소처럼 업데이트를 받았을 뿐이다.

이게 왜 치명적이냐면, 대부분의 조직은 업데이트 채널을 기본적으로 신뢰하기 때문이다. “검증된 플러그인 저장소”, “공식 maintainer”, “기존에 오래 쓰던 패키지”라는 라벨이 이미 보안 필터 역할을 대신한다. 그런데 이번 사건은 그 필터가 얼마나 쉽게 역이용될 수 있는지를 보여줬다.

예전 공급망 공격이 악성 패키지 업로드나 typosquatting 중심이었다면, 이번 사건은 한 단계 더 올라갔다. 정상 프로젝트의 소유권 이전 자체를 침투 경로로 삼았기 때문이다.

실제로 실무에서 더 무서운 질문은 이거다.

우리는 취약점 스캔은 하고 있는데, maintainer가 바뀌는 건 감시하고 있나?

대부분 아니다. 그래서 이번 케이스는 WordPress 사건이면서 동시에, 현대 오픈소스 운영의 사각지대를 찌른 사건이다.

8개월 잠복, wp-config.php 잔존, 스마트컨트랙트 C2까지

이 사건이 더 교과서적인 이유는 단순히 백도어를 심은 데서 끝나지 않기 때문이다. 공격 설계가 꽤 성숙하다.

첫째, 백도어는 즉시 활성화되지 않았다. Anchor Host에 따르면 문제 코드가 들어간 건 2025년 8월이고, 실제 활성화는 2026년 4월 초였다. 즉 8개월 잠복이다. 많은 팀이 릴리즈 직후 며칠만 모니터링하고 넘어가는데, 이런 패턴은 그 습관을 정면으로 비웃는다.

둘째, WordPress.org가 강제 업데이트와 폐쇄 조치를 했어도 복구가 자동으로 끝나지 않았다. 악성 로직은 플러그인 내부 phone-home 메커니즘을 통해 wp-config.php에 추가 코드를 주입했고, 이후 플러그인을 정리해도 사후 잔존 감염이 남을 수 있었다. 이건 운영팀에게 꽤 중요한 교훈이다.

- 패키지 제거 ≠ 복구 완료

- 강제 업데이트 ≠ 완전한 정화

- 저장소 폐쇄 ≠ 이미 내려간 페이로드 제거

셋째, C2 인프라 회피 방식도 공격적이다. 기사에 따르면 공격자는 Ethereum 스마트컨트랙트를 이용해 C2 도메인 해석 경로를 우회했다. 전통적인 도메인 takedown이나 단순 블록리스트 대응이 무력화되기 쉬운 구조다.

이쯤 되면 이건 단순한 WordPress 멀웨어가 아니라, 공급망 공격 + 장기 잠복 + 잔존 감염 + 인프라 회피 기법이 한 세트로 묶인 사례다.

실제로 운영팀이 당장 볼 수 있는 흔적은 이런 쪽이다.

# 영향 범위 파악: 설치된 플러그인 목록 점검wp plugin list --fields=name,status,version,update

# 플러그인 내부의 알려진 흔적 탐색grep -R "wpos-analytics\|analytics.essentialplugin.com\|wp-comments-posts.php" wp-content/plugins

# 잔존 감염 점검: wp-config.php 내부 이상 코드 확인grep -n "base64_decode\|gzinflate\|essentialplugin\|wp-comments-posts" wp-config.php이런 커맨드는 아주 기본적인 triage에 가깝다. 중요한 건 사고 인식 자체를 바꾸는 것이다. 플러그인만 보면 늦고, 실제 런타임 파일까지 봐야 한다.

이 사건이 WordPress를 넘어 모든 플러그인 생태계에 주는 경고

나는 이번 이슈의 핵심을 “WordPress가 위험하다”로 읽지 않는다. 더 정확히는 모든 확장 생태계가 같은 구조적 위험을 안고 있다고 본다.

같은 패턴은 어디든 재현될 수 있다.

- npm 패키지 maintainer 변경

- PyPI 프로젝트 인수 또는 계정 이전

- GitHub Action 소유자 변경

- VS Code extension 운영권 이전

- 폐쇄망 내부 패키지 저장소의 관리자 변경

이 구조를 간단히 쓰면 이렇다.

소유권 변경→ 신뢰된 배포 채널 유지→ 첫 변경은 사소한 척 위장→ 악성 코드 잠복→ 특정 시점 활성화→ 패키지 삭제 후에도 잔존 감염 가능즉 우리가 흔히 쓰는 의존성 보안 체계는 아직도 코드 diff와 CVE 중심이다. 물론 그것도 중요하다. 그런데 이번 사건은 그보다 앞단의 질문을 던진다.

- 누가 이제 이 패키지를 소유하고 있나

- maintainer가 최근에 바뀌었나

- 인수 이후 첫 릴리즈인가

- changelog와 실제 diff가 어긋나지 않나

- 업데이트 후 런타임 파일 생성 패턴이 달라지지 않았나

이걸 정책으로 바꾸면 꽤 실용적이다. 예를 들면 이런 식이다.

supply_chain_policy: ownership_change: severity: high actions: - freeze_auto_update - require_manual_review - compare_release_diff - inspect_runtime_artifacts maintainer_first_release: severity: critical actions: - sandbox_install - egress_monitoring - file_integrity_check이런 정책은 대기업만 필요한 게 아니다. 오히려 WordPress 운영사, 에이전시, SaaS 스타트업, 고객사 납품형 팀처럼 의존성이 많은 조직일수록 더 필요하다.

한국 개발자와 운영팀이 지금 당장 바꿔야 할 것

한국 커뮤니티에서도 이 사건이 바로 반응을 얻은 이유는 명확하다. WordPress는 오래된 생태계지만 여전히 호스팅, 에이전시, 쇼핑몰, 콘텐츠 사이트에서 널리 쓰인다. 그리고 그 바깥으로 보면, 국내 팀들도 npm, PyPI, Action 의존성이 매우 높다.

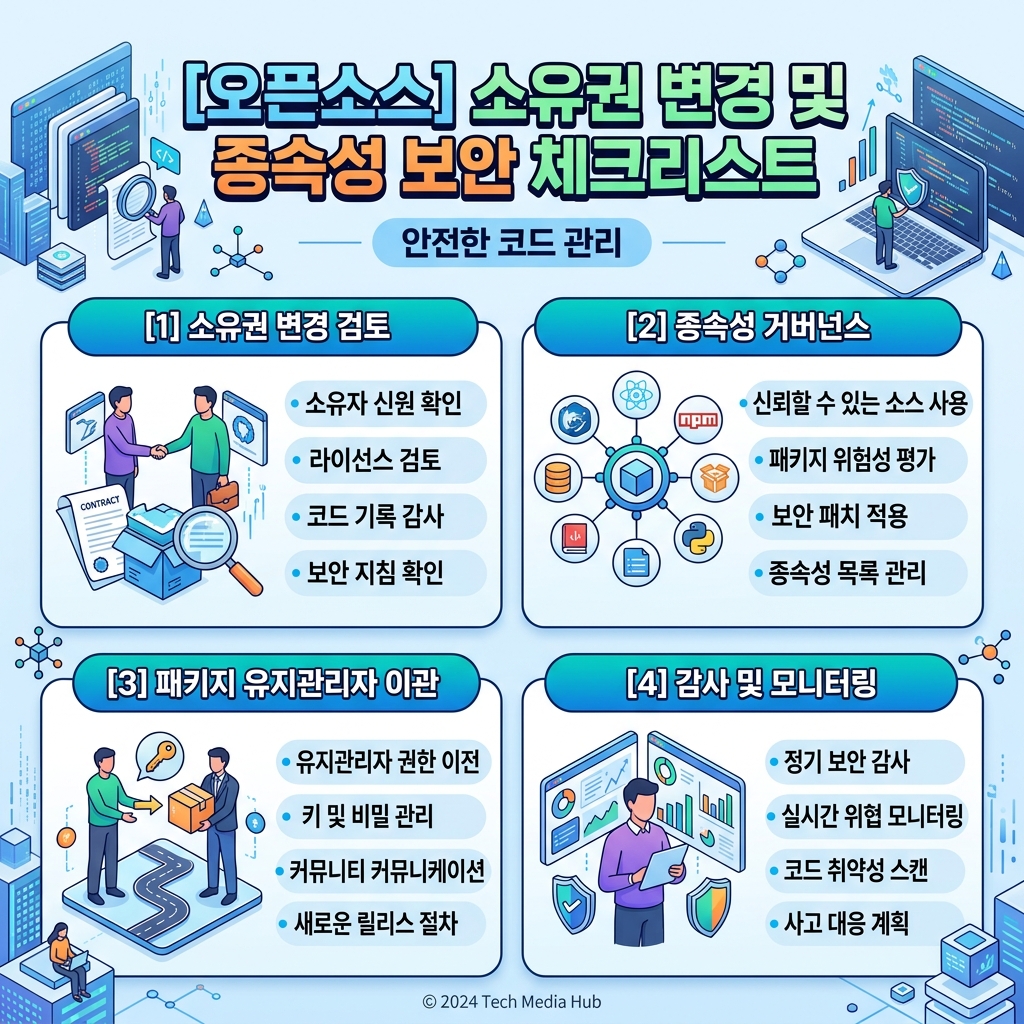

그래서 이 사건에서 바로 가져가야 할 실무 액션은 네 가지다.

1. 소유권 변경을 보안 이벤트로 등록

이제 maintainer 변경, 조직 이전, 저장소 ownership transfer는 단순 운영 뉴스가 아니다. Slack 알림이나 보안 대시보드에 올라와야 한다.

2. 자동 업데이트 예외 규칙 추가

모든 자동 업데이트를 끄자는 얘기는 아니다. 대신 소유권 변경 이후 첫 1~2개 릴리즈는 자동 승격에서 제외하는 식의 정책이 필요하다.

3. 패키지 제거 후 런타임 잔재 검사

WordPress라면 wp-config.php, CMS라면 bootstrap 파일, Node라면 배포 산출물과 postinstall 흔적, GitHub Action이라면 workflow 수정 이력까지 같이 봐야 한다.

4. changelog와 실제 diff 불일치 감시

이번 사건처럼 “호환성 수정”처럼 보이는 릴리즈에 실제로는 위험 코드가 들어갈 수 있다. changelog를 믿기보다 diff를 봐야 한다.

실무 대응 템플릿은 이 정도로 가져가면 된다.

# 1) 최근 소유권 변경/maintainer 변경된 의존성 목록 분리# 2) 해당 패키지 자동업데이트 일시 중지# 3) 최신 릴리즈 diff 수동 검토# 4) 배포 후 런타임 파일 무결성 체크# 5) 이상 시 패키지 롤백 + 잔존 파일 검사

결론: 이제는 코드가 아니라 권한 이동을 먼저 봐야 한다

이번 화제의 본질은 취약점 exploit이 아니다. 유지관리 권한 인수형 공급망 공격이다.

누군가 WordPress 플러그인 30여 개를 사서 백도어를 심었다는 사실 자체도 충격적이지만, 더 중요한 건 이 공격이 너무 현대적이라는 점이다. 신뢰된 채널, 정상 업데이트, 긴 잠복, 잔존 감염, 회피형 C2까지 다 들어 있다. 이건 2026년 공급망 공격의 교과서에 가깝다.

내가 보기엔 앞으로 개발팀의 보안 정책도 여기 맞춰 바뀌어야 한다.

- CVE만 보지 말 것

- 코드 diff만 보지 말 것

- 소유권 변경과 maintainer 변경을 1급 보안 신호로 취급할 것

WordPress 사건은 그냥 먼저 터진 예시일 뿐이다. 다음은 npm일 수도 있고, PyPI일 수도 있고, 우리가 매일 쓰는 Action일 수도 있다.

그래서 한 줄 결론은 이거다.

앞으로 공급망 보안은 코드 스캔의 문제가 아니라, 신뢰를 누가 넘겨받았는지 추적하는 문제로 확장돼야 한다.

참고 소스

- Anchor Host, “Someone Bought 30 WordPress Plugins and Planted a Backdoor in All of Them”

- Hacker News discussion, 2026-04-14

- GeekNews Hada 토픽 28498